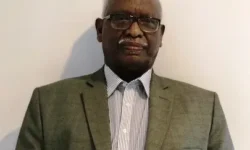

م.اسماعيل بابكر

“الخبير الدولي للأمن السيبراني وحماية الشبكات”

حماية شبكات المؤسسات

تتطلب نهجاً دفاعياً متعدد الطبقات حيث لا يعتمد الأمان على وسيلة واحدة بل على مجموعة من الضوابط التقنية والإدارية.

هذه المبادئ الأساسية لتأمين الشبكات المؤسسية:

1.هيكلة الشبكة وتأمين المحيط

تعتبر الخطوة الأولى هي التحكم في مداخل ومخارج البيانات وفصل الأجزاء الحساسة:

>جدران الحماية من الجيل التالي:

تجاوز التصفية التقليدية للمنافذ إلى فحص الحزم العميق (DPI) واكتشاف التطبيقات.

>تجزئة الشبكة

تقسيم الشبكة إلى شبكات فرعية (VLANs) لعزل الخوادم الحساسة عن أجهزة الموظفين، مما يمنع “التحرك الجانبي” للمهاجمين في حال اختراق جهاز واحد.

المنطقة المعزولة:

وضع الخوادم التي تتصل بالإنترنت (مثل خوادم الويب) في منطقة معزولة تماماً عن الشبكة الداخلية للمؤسسة.

2.إدارة الوصول والهوية

حماية الشبكة تبدأ من التأكد من هوية الشخص الذي يحاول الدخول إليها:

>مبدأ الامتياز الأدنى: منح الموظفين فقط الصلاحيات التي يحتاجونها لأداء مهامهم ولا شيء أكثر.

>المصادقة المتعددة:

فرض استخدام وسيلة إضافية للتحقق (مثل تطبيق على الهاتف أو مفتاح أمان) بجانب كلمة المرور.

>الوصول عن بُعد الآمن:

استخدام تقنيات مثل الشبكات الافتراضية الخاصة (VPN) المشفرة أو الوصول القائم على نموذج Zero Trust

(لا تثق بأحد، تحقق دائماً).

3.مراقبة التهديدات والاستجابة

لا يمكن حماية ما لا تراه لذا فإن المراقبة اللحظية هي العمود الفقري للأمن:

>أنظمة كشف ومنع التسلل:

لمراقبة حركة المرور المشبوهة وحظرها تلقائياً.

>نظام إدارة السجلات: جمع وتحليل السجلات من كافة الأجهزة (راوترات، خوادم، جدران حماية) لاكتشاف الأنماط غير الطبيعية.

>تأمين نقاط النهاية: حماية أجهزة الحواسيب والهواتف الخاصة بالموظفين باستخدام حلول متطورة تتجاوز مضادات الفيروسات التقليدية.

4.الحماية من التهديدات الداخلية والبشرية

الإنسان غالباً ما يكون الحلقة الأضعف، لذا يجب تعزيز هذا الجانب

>التشفير:

تشفير البيانات سواء كانت مخزنة (At Rest) أو منتقلة عبر الشبكة (In Transit).

>برامج التوعية الأمنية: تدريب الموظفين على كشف رسائل التصيد الاحتيالي (Phishing) والهندسة الاجتماعية.

>سياسة التحديثات : إغلاق الثغرات الأمنية في الأنظمة والبرامج فور صدور تحديثاتها من الشركات المصنعة.

5.النسخ الاحتياطي والتعافي من الكوارث

في حال وقوع هجوم ناجح (مثل برامج الفدية) فإن خط الدفاع الأخير هو القدرة على استعادة البيانات:

>اتباع قاعدة 3-2-1 للنسخ الاحتياطي:

(3 نسخ من البيانات، على وسيطين مختلفين، مع وجود نسخة واحدة خارج الموقع تماماً).

إرسال تعليق